漏洞分析:

文件./manyou/sources/notice.php

相关代码:

if($option == 'del') {

$appid = intval($_GET['appid']);

$db->query("DELETE FROM {$tablepre}myinvite WHERE appid='$appid' AND touid='$discuz_uid'");

showmessage('manyou:done', 'userapp.php script=notice&act

} elseif($option == 'deluserapp') {

$hash = trim($_GET['hash']); //此处并没有进行过滤,直接导致注入的产生

if($act

$query = $db->query("SELECT * FROM {$tablepre}myinvite WHERE hash='$hash' AND touid='$discuz_uid'");

if($value = $db->fetch_array($query)) {

$db->query("DELETE FROM {$tablepre}myinvite WHERE hash='$hash' AND touid='$discuz_uid'");

showmessage('manyou:done', 'userapp.php script=notice&act

} else {

showmessage('manyou:noperm');

}

} else {

$db->query("DELETE FROM {$tablepre}mynotice WHERE id='$hash' AND uid='$discuz_uid'");

showmessage('manyou:done', 'userapp.php script=notice');

}

}

$appid = intval($_GET['appid']);

$db->query("DELETE FROM {$tablepre}myinvite WHERE appid='$appid' AND touid='$discuz_uid'");

showmessage('manyou:done', 'userapp.php script=notice&act

} elseif($option == 'deluserapp') {

$hash = trim($_GET['hash']); //此处并没有进行过滤,直接导致注入的产生

if($act

$query = $db->query("SELECT * FROM {$tablepre}myinvite WHERE hash='$hash' AND touid='$discuz_uid'");

if($value = $db->fetch_array($query)) {

$db->query("DELETE FROM {$tablepre}myinvite WHERE hash='$hash' AND touid='$discuz_uid'");

showmessage('manyou:done', 'userapp.php script=notice&act

} else {

showmessage('manyou:noperm');

}

} else {

$db->query("DELETE FROM {$tablepre}mynotice WHERE id='$hash' AND uid='$discuz_uid'");

showmessage('manyou:done', 'userapp.php script=notice');

}

}

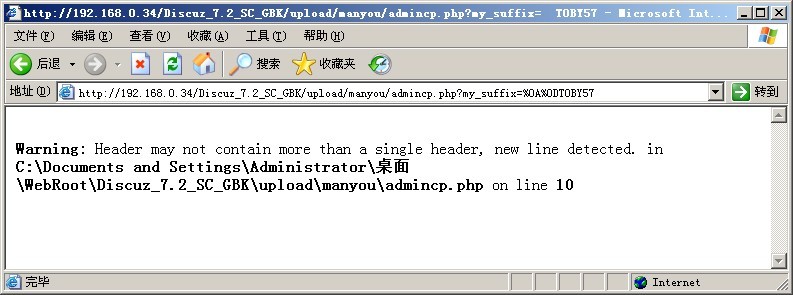

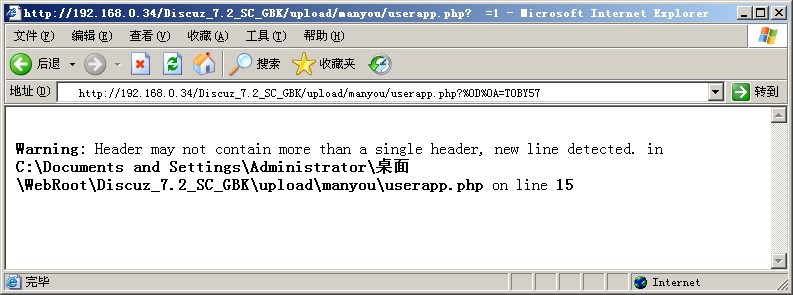

很简单的一个漏洞。在没有查询结果返回的情况下我们往往只有采取盲注的方式,但如果当前数据库帐号有File_priv的话我们也可以直接into outfile。

/userapp.php script=notice&view=all&option=deluserapp&act

只显示10条记录相关文章

Discuz!X2.5 Release 20120407 Getshell 0day (浏览: 23373, 评论: 0)

Discuz! X2.0 SQL注入漏洞 EXP (浏览: 22644, 评论: 0)

Discuz!NT 2.x – 3.5.2 (浏览: 17187, 评论: 0)

DiscuzX1-1.5 Sql 0day (浏览: 14769, 评论: 0)

discuz x1.5 discuz 7.2 后台getshell 0day通杀0day (浏览: 50695, 评论: 0)

DISCUZX1.5 本地文件包含漏洞 (浏览: 50451, 评论: 0)

DiscuzX1.5 门户管理权限SQL注入漏洞 (浏览: 23584, 评论: 0)

Discuz!后台怎么拿到Webshell (浏览: 16213, 评论: 0)

dz~~~~马后炮 (浏览: 10919, 评论: 0)

Discuz非创始人管理员代码执行 (浏览: 11992, 评论: 0)

Discuz! X2.0 SQL注入漏洞 EXP (浏览: 22644, 评论: 0)

Discuz!NT 2.x – 3.5.2 (浏览: 17187, 评论: 0)

DiscuzX1-1.5 Sql 0day (浏览: 14769, 评论: 0)

discuz x1.5 discuz 7.2 后台getshell 0day通杀0day (浏览: 50695, 评论: 0)

DISCUZX1.5 本地文件包含漏洞 (浏览: 50451, 评论: 0)

DiscuzX1.5 门户管理权限SQL注入漏洞 (浏览: 23584, 评论: 0)

Discuz!后台怎么拿到Webshell (浏览: 16213, 评论: 0)

dz~~~~马后炮 (浏览: 10919, 评论: 0)

Discuz非创始人管理员代码执行 (浏览: 11992, 评论: 0)